-

朝鲜黑客都做过哪些惊天大案?钱都用在哪里了?

-

日期:2025-06-12 20:50:05 栏目:区块链 阅读:

2025年6月11日,据日本共同社报道,日本首相石破茂计划在6月15日至17日于加拿大举行的七国集团峰会(G7峰会)上,提出加强对朝鲜窃取加密货币等恶意网络活动的打击力度。这将是G7峰会首次讨论朝鲜窃取加密货币问题。 据多位日本政府相关人士透露,此举旨在通过多国合作加强监管,切断朝鲜利用网络攻击非法获取加密货币资金的渠道,这些资金被认为用于开发大规模杀伤性武器。

朝鲜黑客都做过哪些惊天大案?盗取了多少加密货币?朝鲜为何擅长黑客攻击?这些钱都用在哪里了?

一、朝鲜黑客做过的惊天大案

Top 1 :Bybit,14.6亿美元

2025年2月21日,总部位于迪拜的加密货币交易所Bybit遭遇了约14.6亿美元的加密资产被盗事件。初步报告显示,攻击者使用了恶意软件诱骗交易所批准了将资金转移至窃贼账户的交易,这是迄今为止规模最大的加密货币盗窃案。Elliptic公司分析了多种因素,包括对被盗加密资产洗钱路径的分析,判断此次Bybit盗窃案的幕后黑手是朝鲜的Lazarus Group。

Top 2 :Ronin Network,6.2亿美元

2022 年 3 月,为 Axie Infinity 即玩即赚游戏构建的以太坊侧链被利用,窃取了价值 6.2 亿美元的以太坊和 USDC。Ronin 只能找回被盗资金的一小部分。这次攻击被归咎于据称与朝鲜政府有联系的组织 Lazarus Group。

Top 3 :DMM Bitcoin,3.08亿美元

2024年5月31日,日本交易所DMM Bitcoin被盗取了4502.9枚比特币。事件发生时,这些比特币价值3.08亿美元。美国联邦调查局、国防部和日本警察厅表示,被盗事件是与朝鲜有关的黑客所为。

Top 4 :KuCoin,2.75亿美元

2020年9月,总部位于新加坡的加密货币交易所KuCoin价值2.75亿美元的加密货币被盗,其中包括1.27亿美元的ERC20代币,用于以太坊智能合约。不过,后续通过链上追踪,成功冻结了1.7亿美元资产,Tether和Circle等机构也配合对赃款进行了标记,最终迫使黑客返还了部分资金。朝鲜黑客组织Lazarus Group 被指控为本次盗窃案凶手。

Top 5 :WazirX,2.3 亿美元

2024年7月18日,印度加密货币交易所 WazirX遭遇 2.3 亿美元的损失。有证据表明,这名黑客可能是朝鲜政府支持的 Lazarus Group,该集团已将大部分被盗资产兑换成以太坊。

Top 6 :Atomic Wallet,1亿美元

2023年6月,Atomic Wallet服务的用户被盗走价值超过1亿美元的加密货币,联邦调查局随后证实了与朝鲜黑客组织Lazarus Group有关。

Top 7 :Radiant Capital,5000万美元

2024年10月16日,借贷协议Radiant Capital被盗约5000万美元。Radiant Capital 称,黑客通过 Telegram 发送恶意软件发动了攻击,该恶意软件由一名与朝鲜结盟的黑客冒充前承包商发送,我们高度确信此次攻击是由朝鲜(DPRK)附属威胁行为者所为。

Top 8 :Stake.com,4100万美元

2023年9月,在线赌场和博彩平台 Stake.com 价值4100万美元的加密货币被盗,作案者是 Lazarus Group。

Top 9 :Upbit,4100万美元

2019年11月,Upbit被盗34.2万枚以太坊,时值4100万美元,警方依据朝鲜IP地址分析结果、虚拟资产流向、朝鲜词汇使用痕迹和与美国联邦调查局(FBI)合作获取的证据认为是朝鲜黑客组织Lazarus和Andariel犯下的罪行。

二、起底朝鲜黑客组织 Lazarus Group

1.Lazarus Group介绍

Lazarus Group 据称由朝鲜政府运营。虽然人们对该组织知之甚少,但研究人员已将自 2010 年以来发动的多起网络攻击归咎于该组织。据脱北者金国松称:该部队在朝鲜内部被称为“414联络处”。

该组织已知最早的攻击事件被称为“特洛伊行动”,发生于2009年至2012年。这是一场网络间谍活动,利用简单的分布式拒绝服务攻击(DDoS) 技术,针对位于首尔的韩国政府。他们还发动了2011年和2013年的攻击。尽管尚不确定,但他们也可能是2007年针对韩国的攻击事件的幕后黑手。该组织最知名的一次攻击事件是2014年对索尼影业的攻击。对索尼影业的攻击使用了更为复杂的技术,凸显了该组织随着时间的推移变得越来越先进。

据报道, 2015 年,Lazarus Group 从厄瓜多尔的奥地利银行窃取了 1200 万美元,从越南的Tien Phong 银行窃取了 100 万美元。他们还将波兰和墨西哥的银行作为目标。2016 年的银行抢劫案,包括对孟加拉国银行的攻击,成功窃取了 8100 万美元,这起事件被归咎于该集团。据报道,2017 年,Lazarus Group 从台湾远东国际银行窃取了 6000 万美元,尽管实际被盗金额不清楚,但大部分资金已被追回。

Lazarus Group还制造多起案件,在此不再赘述。

2.Lazarus Group如何洗钱

Lazarus Group 的洗钱过程:第一步是将所有被盗的代币兑换为“原生”区块链资产,如ETH。这是因为代币有发行方,在某些情况下可以“冻结”包含被盗资产的钱包,而ETH或比特币则没有中央机构可以冻结。

第二步是对被盗资金进行“分层”,以试图掩盖交易路径。区块链的透明性意味着这些交易路径可以被追踪,但这些分层策略会使追踪过程复杂化,为洗钱者争取宝贵的变现时间。分层过程可以采取多种形式,包括:通过大量加密货币钱包转移资金;使用跨链桥或交易所将资金转移到其他区块链;使用DEXs、代币交换服务或交易所在不同加密资产之间切换;使用“混币器”,如Tornado Cash或Cryptomixer。

朝鲜的Lazarus Group是现有最“专业”且资源最丰富的加密资产洗钱者,他们不断调整技术以逃避被盗资产被识别和扣押。

3.Lazarus Group成员的“伎俩”

朝鲜黑客组织 Lazarus Group 成员曾冒用虚假身份,在美国新墨西哥州和纽约州设立两家空壳公司——Blocknovas LLC 与 Softglide LLC,借虚假招聘传播恶意软件,专门攻击加密货币开发者。 网络安全公司 Silent Push 披露,这些公司利用假面试诱导受害者,窃取加密钱包、密码等敏感信息,已造成多名开发者中招。Silent Push 称这是罕见的“朝鲜黑客在美注册合法公司实施网络攻击”案例。

三、朝鲜黑客偷了多少钱?

联合国调查朝鲜规避制裁的专家小组在2024年估计,朝鲜自2017年以来已窃取超过30亿美元的加密货币。

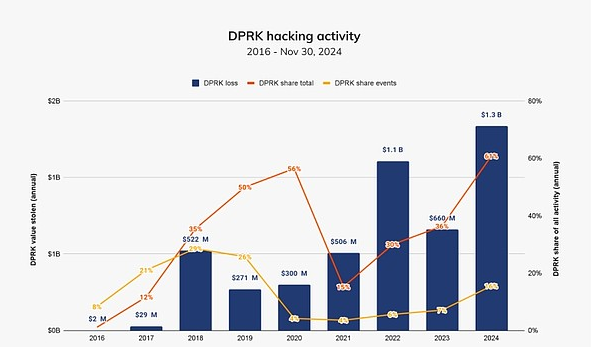

据Chainalysis报告显示,2023 年,与朝鲜有关的黑客通过 20 起事件窃取约 6.605 亿美元; 2024 年,这一数字在 47 起事件中增加到 13.4 亿美元,被盗价值增加了 102.88%。这些数字占当年被盗总金额的 61%,占事件总数的 20%。

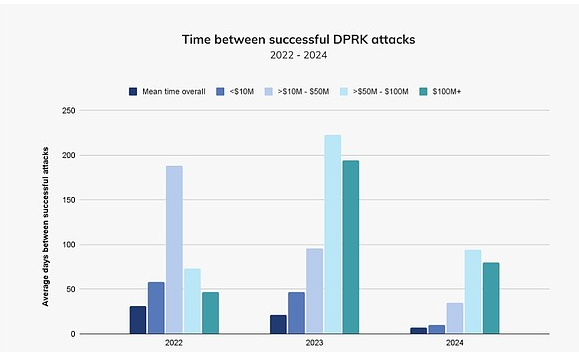

2024 年,价值 50 至 1 亿美元以及 1 亿美元以上的攻击发生频率远高于 2023 年,这表明朝鲜在大规模攻击方面做得越来越好、越来越快。这与前两年形成鲜明对比,前两年其每次的利润往往低于 5000 万美元。

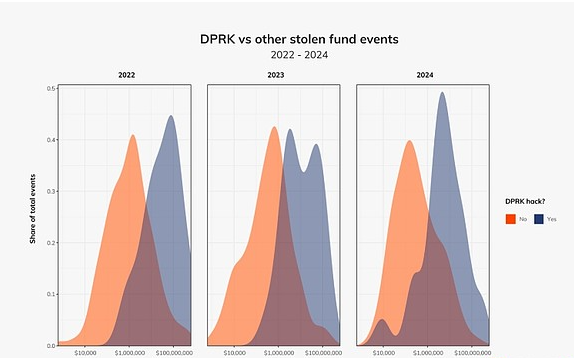

朝鲜在过去三年中一直对大多数大规模攻击负有责任。有趣的是,朝鲜黑客攻击的金额较低,尤其是价值 10,000 美元左右的黑客攻击密度也不断增加。

四、钱被用在了哪里?

朝鲜从未承认是Lazarus Group的幕后黑手,但被认为是世界上唯一一个利用黑客力量获取经济利益的国家。

2023年,联合国一个监测机构报告称,网络盗窃占该国外汇总收入的一半。据信,大部分收益都用于其武器计划。

在过去十年中,朝鲜已将以经济利益为目的的犯罪纳入其不断发展的进攻性网络战略。据CNBC报道,这些黑客行动主要由朝鲜的主要对外情报机构-侦察总局(Reconnaissance General Bureau)指挥,所盗资金则用于资助该国核武计划。

2020年,美国将涉嫌参与Lazarus Group的朝鲜人列入网络通缉名单。但除非他们离开自己的国家,否则这些人被捕的可能性微乎其微。

五、朝鲜为何擅长黑客攻击?

在一个大多数人都没有接触互联网的国家,为何会培养出这么多精尖黑客?

2016 年叛逃韩国的平壤前驻伦敦大使太永浩曾指出:金正恩在瑞士留学时,将大部分时间都花在电子游戏上,但他也从中看到了电脑在现代生活中的重要性。因此,在和弟弟金正哲回国后,启发了他们的父亲。“金正日很快就意识到了这些电脑和网络的优势。”

金正日很快设立了专门教授高科技间谍、谍报和战争的专门学校。五年后获得了丰厚的回报:黑客窃取了韩国的绝密军事计划,其中包括阐述朝鲜与北方邻国之间可能爆发的战争的文件,以及一项通过暗杀金正恩来“斩首”朝鲜的阴谋。

如今,朝鲜的网络部队据信已超过8000人,其中大多数是从学校里精心挑选出来的数学天才学生。在朝鲜,他们隶属于一个听起来无害的“侦察总局”,但在实际行动中,他们的网络代号包括Lazarus、BeagleBoyz、Hidden Cobra和APT38(“APT”代表“高级持续性威胁”)。

这些学生经过长时间高强度训练,但他们也可以获得某些特权——包括免于参加国营劳动计划、汽车和舒适住房等物质福利,以及难得的出国旅行机会,例如参加国际数学奥林匹克等全球数学竞赛。

然而,他们如此高效的行动并非仅仅源于其精湛的技术专长。大多数网络盗窃行为也利用了人性的弱点,例如发送“钓鱼”邮件,或与员工交朋友,诱骗他们泄露密码等。

网络安全公司 Check Point 的多丽特·多尔博士表示:“朝鲜的体制和经济非常封闭,因此他们创造了一个成功的黑客和洗钱行业,他们并不关心网络犯罪带来的负面印象。”

我来作答

关于作者

656

提问

28万+

阅读量

58700

余额

3百+

被赞

2百+

被踩

-

区块链的 数字证书 是什么?数字证书:区块链世界的"身份证" 在数字化浪潮席卷全球的今天,我们每个人都在网络空间中拥有多重数字身份。而区块链技术为这些虚拟身份提供了一种革命性的认证方式——数字证书。这不仅是技术层面的创新,更是对人类信任机制的一次重构。 数字证书本质上是一串经过加密的2025-07-26 13:40:08

区块链的 数字证书 是什么?数字证书:区块链世界的"身份证" 在数字化浪潮席卷全球的今天,我们每个人都在网络空间中拥有多重数字身份。而区块链技术为这些虚拟身份提供了一种革命性的认证方式——数字证书。这不仅是技术层面的创新,更是对人类信任机制的一次重构。 数字证书本质上是一串经过加密的2025-07-26 13:40:08 -

区块链的 环签名 是什么?区块链的环签名:数字时代的"无面者"面具 在区块链的匿名世界里,环签名技术犹如《权力的游戏》中"无面者"的面具,为参与者提供了一种巧妙的身份隐藏方式。这项诞生于2001年的密码学创新,由三位学者Rivest、Shamir和Tauman共同提出,如今已成为区2025-07-26 13:39:49

区块链的 环签名 是什么?区块链的环签名:数字时代的"无面者"面具 在区块链的匿名世界里,环签名技术犹如《权力的游戏》中"无面者"的面具,为参与者提供了一种巧妙的身份隐藏方式。这项诞生于2001年的密码学创新,由三位学者Rivest、Shamir和Tauman共同提出,如今已成为区2025-07-26 13:39:49 -

区块链的 旧块 是什么?区块链的"旧块":数字文明的永恒记忆 在区块链的世界里,"旧块"是一个充满诗意的存在。它们不是被淘汰的废弃物,而是构成区块链这座数字金字塔的基石,记录着每一次交易的永恒印记。就像考古学家通过地层分析还原古代文明一样,区块链的旧块保存着数字世界的完整历史。2025-07-26 13:39:30

区块链的 旧块 是什么?区块链的"旧块":数字文明的永恒记忆 在区块链的世界里,"旧块"是一个充满诗意的存在。它们不是被淘汰的废弃物,而是构成区块链这座数字金字塔的基石,记录着每一次交易的永恒印记。就像考古学家通过地层分析还原古代文明一样,区块链的旧块保存着数字世界的完整历史。2025-07-26 13:39:30 -

区块链的 SPV (简化支付验证) 是什么?区块链的SPV(简化支付验证):轻量级验证的革命性突破 在区块链技术的演进历程中,SPV(Simplified Payment Verification,简化支付验证)是一项具有革命性意义的创新。它如同一位精明的侦探,不需要翻阅全部案卷,仅凭关键证据就能做2025-07-26 13:39:08

区块链的 SPV (简化支付验证) 是什么?区块链的SPV(简化支付验证):轻量级验证的革命性突破 在区块链技术的演进历程中,SPV(Simplified Payment Verification,简化支付验证)是一项具有革命性意义的创新。它如同一位精明的侦探,不需要翻阅全部案卷,仅凭关键证据就能做2025-07-26 13:39:08 -

区块链的 SHA 是什么?区块链的"指纹":SHA算法如何守护数字世界的确定性 在区块链的世界里,有一种神奇的"指纹"技术,它让每个数据块都拥有独一无二的身份标识,这就是SHA算法。当我第一次了解到这个技术时,不禁想起古希腊哲学家赫拉克利特的名言:"人不能两次踏入同一条河流"——而2025-07-26 13:38:44

区块链的 SHA 是什么?区块链的"指纹":SHA算法如何守护数字世界的确定性 在区块链的世界里,有一种神奇的"指纹"技术,它让每个数据块都拥有独一无二的身份标识,这就是SHA算法。当我第一次了解到这个技术时,不禁想起古希腊哲学家赫拉克利特的名言:"人不能两次踏入同一条河流"——而2025-07-26 13:38:44 -

区块链的 Sig (签名脚本) 是什么?区块链的 Sig(签名脚本)是什么? 在区块链技术中,Sig(签名脚本)是交易验证过程中的核心组成部分,主要用于证明交易的合法性和所有权。签名脚本通常出现在交易的输入部分,其核心功能是通过密码学手段验证交易发起者是否有权使用特定的加密货币(如比特币)。以下2025-07-26 13:38:22

区块链的 Sig (签名脚本) 是什么?区块链的 Sig(签名脚本)是什么? 在区块链技术中,Sig(签名脚本)是交易验证过程中的核心组成部分,主要用于证明交易的合法性和所有权。签名脚本通常出现在交易的输入部分,其核心功能是通过密码学手段验证交易发起者是否有权使用特定的加密货币(如比特币)。以下2025-07-26 13:38:22 -

区块链的 PubKey (公钥脚本) 是什么?区块链的PubKey:数字世界的身份密码 在区块链这个去中心化的数字王国里,每个参与者都拥有一个独特的"身份证"——公钥脚本PubKey。这个看似简单的字符串,却是区块链安全体系的基石,承载着身份验证和资产控制的双重使命。 PubKey公钥是公钥密码学的核2025-07-26 13:37:51

区块链的 PubKey (公钥脚本) 是什么?区块链的PubKey:数字世界的身份密码 在区块链这个去中心化的数字王国里,每个参与者都拥有一个独特的"身份证"——公钥脚本PubKey。这个看似简单的字符串,却是区块链安全体系的基石,承载着身份验证和资产控制的双重使命。 PubKey公钥是公钥密码学的核2025-07-26 13:37:51 -

区块链的 脚本 是什么?区块链的脚本:数字契约的隐形之手 在区块链的世界里,脚本如同一位沉默的仲裁者,默默执行着预先设定的规则。它不像智能合约那样声名显赫,却构成了区块链最基础、最本质的运行逻辑。脚本是区块链系统中不可见的"隐形之手",是数字世界里的自动执行程序,确保每一笔交易都2025-07-26 13:37:31

区块链的 脚本 是什么?区块链的脚本:数字契约的隐形之手 在区块链的世界里,脚本如同一位沉默的仲裁者,默默执行着预先设定的规则。它不像智能合约那样声名显赫,却构成了区块链最基础、最本质的运行逻辑。脚本是区块链系统中不可见的"隐形之手",是数字世界里的自动执行程序,确保每一笔交易都2025-07-26 13:37:31

-

区块链的 超级账本 是什么?超级账本:区块链世界的"透明账簿" 在数字经济的浪潮中,区块链技术如同一艘破浪前行的巨轮,而超级账本(Hyperledger)则是这艘巨轮上最耀眼的导航灯。这个由Linux基金会于2015年发起的开源项目,正在重新定义商业世界的信任机制。 超级账本不同于比2025-07-26 13:01:41

区块链的 超级账本 是什么?超级账本:区块链世界的"透明账簿" 在数字经济的浪潮中,区块链技术如同一艘破浪前行的巨轮,而超级账本(Hyperledger)则是这艘巨轮上最耀眼的导航灯。这个由Linux基金会于2015年发起的开源项目,正在重新定义商业世界的信任机制。 超级账本不同于比2025-07-26 13:01:41 -

区块链的 全节点 是什么?区块链全节点:去中心化世界的守护者 在区块链的世界里,全节点(Full Node)如同一个个忠诚的哨兵,默默守护着这个去中心化网络的完整与安全。它们不是简单的数据存储库,而是区块链生态系统中不可或缺的神经系统,维系着整个网络的健康运转。 全节点是区块链网络2025-07-26 13:01:20

区块链的 全节点 是什么?区块链全节点:去中心化世界的守护者 在区块链的世界里,全节点(Full Node)如同一个个忠诚的哨兵,默默守护着这个去中心化网络的完整与安全。它们不是简单的数据存储库,而是区块链生态系统中不可或缺的神经系统,维系着整个网络的健康运转。 全节点是区块链网络2025-07-26 13:01:20 -

区块链的 SPV 轻钱包 是什么?区块链的SPV轻钱包:技术民主化的里程碑 在区块链的世界里,SPV(Simplified Payment Verification,简化支付验证)轻钱包代表着一场技术民主化的革命。它让普通用户无需下载庞大的全节点数据,就能安全地参与区块链网络,这不仅是技术2025-07-26 13:01:02

区块链的 SPV 轻钱包 是什么?区块链的SPV轻钱包:技术民主化的里程碑 在区块链的世界里,SPV(Simplified Payment Verification,简化支付验证)轻钱包代表着一场技术民主化的革命。它让普通用户无需下载庞大的全节点数据,就能安全地参与区块链网络,这不仅是技术2025-07-26 13:01:02 -

区块链的 冷钱包 是什么?区块链的冷钱包是什么? 在区块链的世界里,钱包是存储和管理数字资产的重要工具。而冷钱包(Cold Wallet)则是一种特殊类型的区块链钱包,以其极高的安全性著称,成为大额数字资产存储的首选方案。 冷钱包的定义 冷钱包是指完全离线存储私钥的数字钱包,与互联2025-07-26 13:00:43

区块链的 冷钱包 是什么?区块链的冷钱包是什么? 在区块链的世界里,钱包是存储和管理数字资产的重要工具。而冷钱包(Cold Wallet)则是一种特殊类型的区块链钱包,以其极高的安全性著称,成为大额数字资产存储的首选方案。 冷钱包的定义 冷钱包是指完全离线存储私钥的数字钱包,与互联2025-07-26 13:00:43 -

区块链的 Wallet 钱包 是什么?区块链钱包:数字资产的"保险柜"与"通行证" 在数字经济的浪潮中,区块链钱包犹如一把打开新世界大门的钥匙。它不仅是存储加密货币的"保险柜",更是我们在区块链世界中的身份"通行证"。这个看似简单的工具,实则承载着去中心化金融时代的核心价值。 区块链钱包的本质2025-07-26 13:00:18

区块链的 Wallet 钱包 是什么?区块链钱包:数字资产的"保险柜"与"通行证" 在数字经济的浪潮中,区块链钱包犹如一把打开新世界大门的钥匙。它不仅是存储加密货币的"保险柜",更是我们在区块链世界中的身份"通行证"。这个看似简单的工具,实则承载着去中心化金融时代的核心价值。 区块链钱包的本质2025-07-26 13:00:18 -

区块链的 AES 高级加密标准 是什么?区块链的AES高级加密标准:数字世界的钢铁长城 在区块链这个充满神秘色彩的数字王国里,AES高级加密标准犹如一道坚不可摧的钢铁长城,守护着每一笔交易、每一个数据块的安全。作为现代密码学的巅峰之作,AES不仅是区块链技术的守护神,更是整个数字世界的安全基石。2025-07-26 12:59:57

区块链的 AES 高级加密标准 是什么?区块链的AES高级加密标准:数字世界的钢铁长城 在区块链这个充满神秘色彩的数字王国里,AES高级加密标准犹如一道坚不可摧的钢铁长城,守护着每一笔交易、每一个数据块的安全。作为现代密码学的巅峰之作,AES不仅是区块链技术的守护神,更是整个数字世界的安全基石。2025-07-26 12:59:57 -

区块链的 零知识证明 是什么?区块链的零知识证明:在数字世界守护隐私的"魔法盾牌" 在区块链的世界里,我们面临着一个永恒的悖论:如何在确保交易真实性的同时,又能保护参与者的隐私?零知识证明(ZeroKnowledge Proof,简称ZKP)就像一把精巧的钥匙,完美地解开了这个看似无解2025-07-26 12:59:26

区块链的 零知识证明 是什么?区块链的零知识证明:在数字世界守护隐私的"魔法盾牌" 在区块链的世界里,我们面临着一个永恒的悖论:如何在确保交易真实性的同时,又能保护参与者的隐私?零知识证明(ZeroKnowledge Proof,简称ZKP)就像一把精巧的钥匙,完美地解开了这个看似无解2025-07-26 12:59:26 -

区块链的 预言机 是什么?区块链的预言机:连接数字世界与现实的桥梁 在区块链的封闭世界里,预言机Oracle扮演着打破次元壁的关键角色。这个充满神秘色彩的技术名词,实则是连接链上智能合约与链下现实数据的数字信使,让区块链真正具备了与现实世界对话的能力。 一、预言机的技术本质 预言机2025-07-26 12:59:04

区块链的 预言机 是什么?区块链的预言机:连接数字世界与现实的桥梁 在区块链的封闭世界里,预言机Oracle扮演着打破次元壁的关键角色。这个充满神秘色彩的技术名词,实则是连接链上智能合约与链下现实数据的数字信使,让区块链真正具备了与现实世界对话的能力。 一、预言机的技术本质 预言机2025-07-26 12:59:04

-

区块链的 EcoBall生态球 是什么?区块链的EcoBall生态球:数字世界的"生态方舟" 在区块链技术日新月异的发展浪潮中,EcoBall生态球犹如一颗冉冉升起的新星,以其独特的"生态方舟"理念,为去中心化世界注入了全新的活力。这不仅仅是一个技术平台,更是一个承载着数字文明可持续发展愿景的生2025-07-26 13:08:50

区块链的 EcoBall生态球 是什么?区块链的EcoBall生态球:数字世界的"生态方舟" 在区块链技术日新月异的发展浪潮中,EcoBall生态球犹如一颗冉冉升起的新星,以其独特的"生态方舟"理念,为去中心化世界注入了全新的活力。这不仅仅是一个技术平台,更是一个承载着数字文明可持续发展愿景的生2025-07-26 13:08:50 -

区块链的 分叉 是什么?区块链的"分叉":代码分歧背后的文明隐喻 在区块链的世界里,"分叉"是一个充满张力的技术概念。当区块链网络中的节点对协议规则产生分歧,无法达成共识时,就会像生物进化中的基因突变一样,产生两条不同的发展路径。这种看似技术性的现象,实则蕴含着深刻的文明隐喻——2025-07-26 13:08:30

区块链的 分叉 是什么?区块链的"分叉":代码分歧背后的文明隐喻 在区块链的世界里,"分叉"是一个充满张力的技术概念。当区块链网络中的节点对协议规则产生分歧,无法达成共识时,就会像生物进化中的基因突变一样,产生两条不同的发展路径。这种看似技术性的现象,实则蕴含着深刻的文明隐喻——2025-07-26 13:08:30 -

区块链的 挖矿 是什么?虚拟世界的淘金热:区块链挖矿背后的文明隐喻 在加利福尼亚的萨特磨坊,1848年1月24日,詹姆斯·马歇尔发现的金粒引发了人类历史上最疯狂的淘金热潮之一。一个半世纪后,在数字世界的深处,一场新的"淘金热"正在上演——区块链挖矿。这场虚拟世界的财富追逐,不仅改2025-07-26 13:08:10

区块链的 挖矿 是什么?虚拟世界的淘金热:区块链挖矿背后的文明隐喻 在加利福尼亚的萨特磨坊,1848年1月24日,詹姆斯·马歇尔发现的金粒引发了人类历史上最疯狂的淘金热潮之一。一个半世纪后,在数字世界的深处,一场新的"淘金热"正在上演——区块链挖矿。这场虚拟世界的财富追逐,不仅改2025-07-26 13:08:10 -

区块链的 算力 是什么?算力:区块链世界里的"挖矿"动力源 在区块链的世界里,"算力"是一个至关重要的概念。它如同数字世界中的"肌肉",支撑着整个区块链网络的运转和安全。当我们谈论比特币或其他加密货币时,经常会听到"矿工"和"挖矿"这样的词汇,而算力正是这些活动背后的核心驱动力。2025-07-26 13:07:49

区块链的 算力 是什么?算力:区块链世界里的"挖矿"动力源 在区块链的世界里,"算力"是一个至关重要的概念。它如同数字世界中的"肌肉",支撑着整个区块链网络的运转和安全。当我们谈论比特币或其他加密货币时,经常会听到"矿工"和"挖矿"这样的词汇,而算力正是这些活动背后的核心驱动力。2025-07-26 13:07:49 -

区块链的 钱包 是什么?数字时代的"金库":区块链钱包的隐秘革命 在数字经济的浪潮中,区块链钱包正悄然改变着人类存储和管理财富的方式。这个看似简单的数字工具,实则承载着人类对金融自主权的千年追求。从古希腊人将金币藏在家中密室,到中世纪商人将财富托付给银行金库,再到今天人们将数字资2025-07-26 13:07:30

区块链的 钱包 是什么?数字时代的"金库":区块链钱包的隐秘革命 在数字经济的浪潮中,区块链钱包正悄然改变着人类存储和管理财富的方式。这个看似简单的数字工具,实则承载着人类对金融自主权的千年追求。从古希腊人将金币藏在家中密室,到中世纪商人将财富托付给银行金库,再到今天人们将数字资2025-07-26 13:07:30 -

区块链的 钱包地址 是什么?数字世界的门牌号:区块链钱包地址的奥秘 在区块链的世界里,钱包地址就像是一串神秘的数字密码,承载着无数人的财富与信任。这串看似随机的字符组合,实则是数字资产世界的"门牌号",记录着每一次价值转移的轨迹。 区块链钱包地址通常由2635位字母和数字组成,以"12025-07-26 13:07:07

区块链的 钱包地址 是什么?数字世界的门牌号:区块链钱包地址的奥秘 在区块链的世界里,钱包地址就像是一串神秘的数字密码,承载着无数人的财富与信任。这串看似随机的字符组合,实则是数字资产世界的"门牌号",记录着每一次价值转移的轨迹。 区块链钱包地址通常由2635位字母和数字组成,以"12025-07-26 13:07:07 -

区块链的 比特币地址 是什么?区块链的比特币地址是什么? 在区块链的世界里,比特币地址就像是一个人的银行账号,它是比特币网络中进行交易时用来标识发送和接收比特币的唯一标识符。但与传统的银行账号不同,比特币地址的设计体现了区块链技术的核心理念——去中心化、安全性和隐私保护。 一个标准的比2025-07-26 13:06:46

区块链的 比特币地址 是什么?区块链的比特币地址是什么? 在区块链的世界里,比特币地址就像是一个人的银行账号,它是比特币网络中进行交易时用来标识发送和接收比特币的唯一标识符。但与传统的银行账号不同,比特币地址的设计体现了区块链技术的核心理念——去中心化、安全性和隐私保护。 一个标准的比2025-07-26 13:06:46 -

区块链的 账户 是什么?区块链账户:数字世界的身份护照 在数字经济的浪潮中,区块链技术正在重塑我们的价值交换方式。而区块链账户,正是这场变革中最基础的构建单元,它如同数字世界的身份护照,记录着每个人的资产与交易足迹。 传统的银行账户需要依托金融机构作为信用中介,而区块链账户则实现2025-07-26 13:06:28

区块链的 账户 是什么?区块链账户:数字世界的身份护照 在数字经济的浪潮中,区块链技术正在重塑我们的价值交换方式。而区块链账户,正是这场变革中最基础的构建单元,它如同数字世界的身份护照,记录着每个人的资产与交易足迹。 传统的银行账户需要依托金融机构作为信用中介,而区块链账户则实现2025-07-26 13:06:28

-

搜链网:华尔街正在悄悄购买加密货币,市场必定反弹

搜链网报道,Fundstrat联合创始人兼以太坊财库公司Bitmine Immersion (BMNR)董事长Tom Lee表示,加密货币市场可能会反弹,一些投资者并不相信这种反弹是真实的,而这恰恰是加密市场可能会走高的原因,因为“自2020年以来,投资者2025-08-02 18:43:41

-

币安 Alpha 已上线 OLAXBT (AIO)

搜链网报道,据官方页面显示,币安 Alpha 已上线 OLAXBT ( AIO )。2025-08-02 18:23:32

-

搜链网:再说一次,逢低买入BTC和ETH

搜链网报道,特朗普次子 Eric Trump 在 X 平台发文表示:再说一次,逢低买入 BTC 和 ETH。2025-08-02 17:58:22

-

港股上市公司MemeStrategy拟支持发行平台Moonit并将研究稳定币

搜链网报道,港股上市公司MemeStrategy(迷策略)宣布与加密货币及稳定币平台MoonPay旗下公司Helio达成战略合作拟支持发行平台和代币交易系统Moonit。此外,该公司还宣布将积极研究稳定币的发展,希望与申请牌照的机构探讨具协同效应的合作机会2025-08-02 17:33:02

-

摩根大通被指通过高额费用挤压加密货币行业

搜链网报道,据 Bitcoin.com News 报道,风险投资公司 a16z 指控摩根大通正在通过收取高额费用挤压加密货币行业,这一行为被称为"Operation Chokepoint 3.0"。 根据报道,摩根大通的这些策略可能会阻止 Coinbas2025-08-02 16:57:46

-

搜链网:ETH 日活跃地址数量激增至 841,100 个,创一年新高

搜链网报道,据链上分析师 Ali 监测,以太坊日活跃地址数量已飙升至 841,100 个,达到一年来的最高水平。这一数据激增发生在 ETH 价格最近跌破 3,500 美元之前。2025-08-02 16:42:40

-

某鲸鱼地址过去8小时从CEX提币10,245枚ETH

搜链网报道,据 Lookonchain 监测,鲸鱼 0xF436 过去 8 小时内再次交易平台提取 10,245 枚 ETH(约合 3600 万美元)。2025-08-02 16:22:31

-

BTC突破114000美元

搜链网报道,行情显示,BTC突破114000美元,现报114000.25美元,24小时跌幅达到0.71%,行情波动较大,请做好风险控制。2025-08-02 15:57:20

-

区块链的 半衰期 是什么?区块链的"半衰期"是什么? 在物理学中,放射性元素的半衰期是指其原子核衰变一半所需的时间。这个看似与区块链技术毫不相关的概念,却为我们理解区块链发展提供了一个绝妙的隐喻。区块链的"半衰期",指的是其创新价值衰减一半所需的时间周期。 区块链技术自诞生以来,经2025-07-26 13:16:45

区块链的 半衰期 是什么?区块链的"半衰期"是什么? 在物理学中,放射性元素的半衰期是指其原子核衰变一半所需的时间。这个看似与区块链技术毫不相关的概念,却为我们理解区块链发展提供了一个绝妙的隐喻。区块链的"半衰期",指的是其创新价值衰减一半所需的时间周期。 区块链技术自诞生以来,经2025-07-26 13:16:45 -

区块链的 交易费 是什么?区块链的交易费:数字世界里的"过路费" 在区块链的世界里,交易费就像现实生活中的"过路费"。想象你要在高速公路上开车,需要通过收费站支付费用才能继续前行。同样地,在区块链网络中发送交易时,也需要支付一定的费用,这笔费用就是"交易费"或"矿工费"。 交易费的2025-07-26 13:16:28

区块链的 交易费 是什么?区块链的交易费:数字世界里的"过路费" 在区块链的世界里,交易费就像现实生活中的"过路费"。想象你要在高速公路上开车,需要通过收费站支付费用才能继续前行。同样地,在区块链网络中发送交易时,也需要支付一定的费用,这笔费用就是"交易费"或"矿工费"。 交易费的2025-07-26 13:16:28 -

区块链的 搬砖 是什么?区块链的"搬砖":数字时代的淘金术 在区块链的世界里,有一种特殊的"体力劳动"正在悄然兴起——"搬砖"。这个看似土气的词汇,却蕴含着数字时代最精妙的套利智慧。区块链搬砖,本质上是一种利用不同交易所间价格差异进行套利的行为,就像古代商人将货物从低价地区运往高2025-07-26 13:16:09

区块链的 搬砖 是什么?区块链的"搬砖":数字时代的淘金术 在区块链的世界里,有一种特殊的"体力劳动"正在悄然兴起——"搬砖"。这个看似土气的词汇,却蕴含着数字时代最精妙的套利智慧。区块链搬砖,本质上是一种利用不同交易所间价格差异进行套利的行为,就像古代商人将货物从低价地区运往高2025-07-26 13:16:09 -

区块链的 确认 是什么?区块链的"确认":数字世界的信任基石 在传统交易中,我们依赖银行、公证处等第三方机构来确认交易的真实性。而在区块链这个去中心化的数字世界里,"确认"这一概念被赋予了全新的内涵。区块链的确认机制,正是这个新兴信任体系的核心支柱。 区块链的确认过程就像是一场精2025-07-26 13:15:47

区块链的 确认 是什么?区块链的"确认":数字世界的信任基石 在传统交易中,我们依赖银行、公证处等第三方机构来确认交易的真实性。而在区块链这个去中心化的数字世界里,"确认"这一概念被赋予了全新的内涵。区块链的确认机制,正是这个新兴信任体系的核心支柱。 区块链的确认过程就像是一场精2025-07-26 13:15:47 -

区块链的 公钥加密 是什么?# 区块链的公钥加密是什么? 公钥加密的基本概念 公钥加密,又称非对称加密,是现代密码学中的一项核心技术,也是区块链安全体系的重要基石。与传统的对称加密不同,公钥加密系统使用一对数学上相关联的密钥:公钥和私钥。公钥可以公开分享,用于加密数据或验证签名;而私2025-07-26 13:15:28

区块链的 公钥加密 是什么?# 区块链的公钥加密是什么? 公钥加密的基本概念 公钥加密,又称非对称加密,是现代密码学中的一项核心技术,也是区块链安全体系的重要基石。与传统的对称加密不同,公钥加密系统使用一对数学上相关联的密钥:公钥和私钥。公钥可以公开分享,用于加密数据或验证签名;而私2025-07-26 13:15:28 -

区块链的 数字签名(Digital Signature) 是什么?区块链的数字签名:数字世界的防伪印章 在数字世界中,我们如何证明"我是我"?区块链技术给出了一种优雅的解决方案——数字签名。这种基于密码学的技术,就像古代文人墨客在书画作品上留下的印章,既证明了作品的真伪,又彰显了创作者的身份。 数字签名的核心在于非对称加2025-07-26 13:15:10

区块链的 数字签名(Digital Signature) 是什么?区块链的数字签名:数字世界的防伪印章 在数字世界中,我们如何证明"我是我"?区块链技术给出了一种优雅的解决方案——数字签名。这种基于密码学的技术,就像古代文人墨客在书画作品上留下的印章,既证明了作品的真伪,又彰显了创作者的身份。 数字签名的核心在于非对称加2025-07-26 13:15:10 -

区块链的 哈希散列(Hash) 是什么?区块链的哈希散列Hash:数字世界的"指纹识别" 在区块链技术中,哈希散列Hash扮演着至关重要的角色,它就像数字世界的"指纹识别"系统,为每一份数据赋予独一无二的身份标识。这种神奇的数学函数能够将任意长度的输入信息,转化为固定长度的输出字符串,就像把千变2025-07-26 13:14:49

区块链的 哈希散列(Hash) 是什么?区块链的哈希散列Hash:数字世界的"指纹识别" 在区块链技术中,哈希散列Hash扮演着至关重要的角色,它就像数字世界的"指纹识别"系统,为每一份数据赋予独一无二的身份标识。这种神奇的数学函数能够将任意长度的输入信息,转化为固定长度的输出字符串,就像把千变2025-07-26 13:14:49 -

区块链的 区块链技术(Block Chain) 是什么?区块链:数字时代的信任机器 在数字信息如洪流般奔涌的时代,我们如何确保每一笔交易、每一份数据都真实可靠?区块链技术给出了令人惊艳的答案。这项被誉为"信任机器"的创新技术,正在悄然重塑我们的数字世界。 区块链本质上是一个去中心化的分布式账本系统。与传统数据库2025-07-26 13:14:30

区块链的 区块链技术(Block Chain) 是什么?区块链:数字时代的信任机器 在数字信息如洪流般奔涌的时代,我们如何确保每一笔交易、每一份数据都真实可靠?区块链技术给出了令人惊艳的答案。这项被誉为"信任机器"的创新技术,正在悄然重塑我们的数字世界。 区块链本质上是一个去中心化的分布式账本系统。与传统数据库2025-07-26 13:14:30

-

区块链的 哈希时间锁定合约 是什么?区块链的"哈希时间锁定合约":数字世界的"定时保险箱" 在区块链技术的创新浪潮中,哈希时间锁定合约(HTLC)犹如一位精明的数字公证人,为跨链交易保驾护航。这种特殊的智能合约机制,通过巧妙的密码学设计和时间约束,解决了区块链间资产交换的信任难题。 HTLC2025-07-26 13:29:05

区块链的 哈希时间锁定合约 是什么?区块链的"哈希时间锁定合约":数字世界的"定时保险箱" 在区块链技术的创新浪潮中,哈希时间锁定合约(HTLC)犹如一位精明的数字公证人,为跨链交易保驾护航。这种特殊的智能合约机制,通过巧妙的密码学设计和时间约束,解决了区块链间资产交换的信任难题。 HTLC2025-07-26 13:29:05 -

区块链的 HD钱包种子 是什么?# 区块链的HD钱包种子是什么? 在区块链技术中,HD钱包(Hierarchical Deterministic Wallet,分层确定性钱包)是一种重要的加密货币钱包类型,而HD钱包种子(HD Wallet Seed)则是其核心组成部分。理解HD钱包种子2025-07-26 13:28:44

区块链的 HD钱包种子 是什么?# 区块链的HD钱包种子是什么? 在区块链技术中,HD钱包(Hierarchical Deterministic Wallet,分层确定性钱包)是一种重要的加密货币钱包类型,而HD钱包种子(HD Wallet Seed)则是其核心组成部分。理解HD钱包种子2025-07-26 13:28:44 -

区块链的 HD钱包 是什么?区块链的HD钱包是什么? 在区块链的世界里,钱包是用户管理数字资产的重要工具。随着技术发展,一种名为HD钱包(Hierarchical Deterministic Wallet,分层确定性钱包)的新型钱包逐渐成为主流。那么,这种钱包究竟有何特别之处? HD2025-07-26 13:28:21

区块链的 HD钱包 是什么?区块链的HD钱包是什么? 在区块链的世界里,钱包是用户管理数字资产的重要工具。随着技术发展,一种名为HD钱包(Hierarchical Deterministic Wallet,分层确定性钱包)的新型钱包逐渐成为主流。那么,这种钱包究竟有何特别之处? HD2025-07-26 13:28:21 -

区块链的 HD协议 是什么?区块链的HD协议:数字资产管理的革命性密钥体系 在区块链技术日新月异的发展中,HD(Hierarchical Deterministic)协议如同一把精巧的瑞士军刀,为数字资产管理带来了前所未有的便利与安全。这项源自比特币改进提案BIP32的技术创新,正在2025-07-26 13:28:01

区块链的 HD协议 是什么?区块链的HD协议:数字资产管理的革命性密钥体系 在区块链技术日新月异的发展中,HD(Hierarchical Deterministic)协议如同一把精巧的瑞士军刀,为数字资产管理带来了前所未有的便利与安全。这项源自比特币改进提案BIP32的技术创新,正在2025-07-26 13:28:01 -

区块链的 哈希锁 是什么?哈希锁:区块链世界里的"数字封印术" 在区块链这个充满密码学魔法的世界里,有一种被称为"哈希锁"的神奇技术,它就像数字世界中的封印术,能够将交易暂时"冻结",直到满足特定条件才予以释放。这种技术看似简单,却蕴含着深刻的密码学智慧,成为区块链跨链交易和智能合2025-07-26 13:27:41

区块链的 哈希锁 是什么?哈希锁:区块链世界里的"数字封印术" 在区块链这个充满密码学魔法的世界里,有一种被称为"哈希锁"的神奇技术,它就像数字世界中的封印术,能够将交易暂时"冻结",直到满足特定条件才予以释放。这种技术看似简单,却蕴含着深刻的密码学智慧,成为区块链跨链交易和智能合2025-07-26 13:27:41 -

区块链的 硬件钱包 是什么?区块链的硬件钱包是什么? 在数字资产的世界里,安全存储加密货币是每个持有者最关心的问题。而硬件钱包,正是为解决这一核心需求而生的"数字保险箱"。 硬件钱包本质上是一种专门设计用于存储加密货币私钥的物理电子设备。与软件钱包不同,它将私钥完全隔离在离线环境中,2025-07-26 13:27:16

区块链的 硬件钱包 是什么?区块链的硬件钱包是什么? 在数字资产的世界里,安全存储加密货币是每个持有者最关心的问题。而硬件钱包,正是为解决这一核心需求而生的"数字保险箱"。 硬件钱包本质上是一种专门设计用于存储加密货币私钥的物理电子设备。与软件钱包不同,它将私钥完全隔离在离线环境中,2025-07-26 13:27:16 -

区块链的 创世块 是什么?创世块:区块链世界的第一声啼哭 在区块链的浩瀚宇宙中,创世块如同宇宙大爆炸的奇点,是一切的开端。这个特殊的区块没有前驱,却孕育了整个区块链世界的无限可能。创世块不仅是技术上的起点,更是一个数字文明诞生的见证,它用代码镌刻着人类对去中心化未来的最初构想。 创2025-07-26 13:26:58

区块链的 创世块 是什么?创世块:区块链世界的第一声啼哭 在区块链的浩瀚宇宙中,创世块如同宇宙大爆炸的奇点,是一切的开端。这个特殊的区块没有前驱,却孕育了整个区块链世界的无限可能。创世块不仅是技术上的起点,更是一个数字文明诞生的见证,它用代码镌刻着人类对去中心化未来的最初构想。 创2025-07-26 13:26:58 -

区块链的 超额随机数 是什么?区块链的"超额随机数":数字世界里的"意外之喜" 在区块链技术中,"超额随机数"(Extra Nonce)是一个既神秘又实用的概念。它就像密码学世界里的调味剂,为原本单调的哈希计算增添了一抹不可预测的色彩。Nonce本身是"Number used once2025-07-26 13:26:38

区块链的 超额随机数 是什么?区块链的"超额随机数":数字世界里的"意外之喜" 在区块链技术中,"超额随机数"(Extra Nonce)是一个既神秘又实用的概念。它就像密码学世界里的调味剂,为原本单调的哈希计算增添了一抹不可预测的色彩。Nonce本身是"Number used once2025-07-26 13:26:38

-

防范和处置非法集资国家金融监督管理总局2025-01-15 22:37:12

防范和处置非法集资国家金融监督管理总局2025-01-15 22:37:12 -

区块链信息服务备案管理系统网络安全和信息化委员会办公室2025-01-15 22:37:12

区块链信息服务备案管理系统网络安全和信息化委员会办公室2025-01-15 22:37:12 -

BTC,比特币 BitcoinBTC官网、区块地址2025-01-15 22:37:12

BTC,比特币 BitcoinBTC官网、区块地址2025-01-15 22:37:12 -

币安Binance全球三大交易所之一2025-01-15 22:37:12

币安Binance全球三大交易所之一2025-01-15 22:37:12 -

欧易官网全球三大交易所之一2025-01-15 22:37:12

欧易官网全球三大交易所之一2025-01-15 22:37:12 -

火币huobi全球三大交易所之一2025-01-15 22:37:12

火币huobi全球三大交易所之一2025-01-15 22:37:12 -

Gate.io 芝麻开门Gate Technology Inc.2025-01-15 22:37:12

Gate.io 芝麻开门Gate Technology Inc.2025-01-15 22:37:12 -

TRUMPTRUMP特朗普币价格2025-01-15 22:37:12

TRUMPTRUMP特朗普币价格2025-01-15 22:37:12