-

加密领域最近加快了将隐私增强技术整合到其核心基础设施中的步伐

-

日期:2025-06-26 17:27:49 栏目:Web3 阅读:

随着人们对监视和数据开发的担忧日益加剧,加密领域最近加快了将隐私增强技术(PET)整合到其核心基础设施中的步伐。

区块链在设计上是完全透明的,虽然加密行业长期以来一直重视隐私方法(代币混合器或基于隐私的代币),但它也一直在努力扩展隐私范围(超越简单的 DeFi 和支付),而不会将隐私局限于专门的网络。

随着区块链越来越多地应用于人工智能训练和机构融资,采用替代加密技术的应用也日益流行。其中四种技术尤为热门:多方计算 ( MPC )、完全同态加密 ( FHE )、可信执行环境 ( TEE ) 和零知识传输安全层 ( zkTLS )。

本文旨在展示每种技术在增强隐私方面的作用、用例以及基于每种技术的关键项目。

多方计算(MPC)

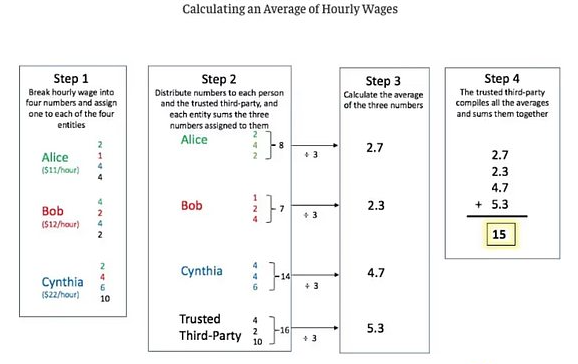

MPC 是一种分布式计算,允许多个组共同计算某些内容而不泄露他们自己的信息。

假设你和五个朋友想计算你们的平均工资,但不想透露具体金额。每个人都将自己的工资随机分成六份,每人发一份。每个人都持有一份,但没有人能够还原其他人的工资,因为他们只拥有六份所需工资中的一份。每个人都对这六份工资进行计算,而不是对原始工资进行计算。这些结果合并起来,计算出最终的平均工资,而无需任何人了解具体工资。

当监管限制或竞争担忧阻碍直接数据共享,但集体分析却能使各方受益时,MPC 就显得尤为重要。一个典型的例子是,多家医院希望利用患者数据训练 AI——法律法规禁止共享敏感医疗数据,但 MPC 却能够在不实际共享数据的情况下实现集体训练。

MPC 的障碍

随着越来越多的人加入多方计算网络,管理难度也随之加大。系统需要在参与者之间传递更多消息,而互联网容量限制会导致速度变慢。每个人都需要进行更多计算,消耗更多算力。虽然区块链可以通过惩罚网络中可能串通作弊的不良行为者来阻止作弊行为,但它们并不能解决这些资源和算力问题。

谁在使用 MPC?用于什么目的?

-

Fireblocks——使用 MPC 在设备之间分割私钥的机构保管机构,以确保完整密钥永远不会被泄露。

-

Arcium——使用 MPC 进行私人 AI 处理和敏感任务的链不可知网络。

-

Renegade——使用 MPC 进行保密交易的链上暗池。

完全同态加密(FHE)

FHE 允许无需解密的数据处理,这意味着敏感数据在存储、传输和分析时仍保持加密状态。

目前,数据在传输过程中是加密的,但必须解密才能进行处理,这就产生了漏洞窗口。例如,当我将照片发送到云端时,它们在传输过程中是加密的,但在到达时会解密。FHE 消除了这个解密步骤——数据在整个计算过程中保持加密,从而在主动使用过程中保护信息。

把 FHE 想象成一个带可编程手套的带锁保险箱。你把私人数据和程序指令放进去:“把这些数字加起来”、“把这个列表排序”。你把保险箱和手套送给别人。他们会盲目地操作保险箱里的内容,按照指令操作,却看不到里面的东西。完成后,他们会把保险箱还给你,你打开它就能得到正确的结果。

FHE 的障碍

FHE 会带来严重的性能损失——计算速度会降低 10 到 100 倍。添加零知识验证 (zkFHE) 会使速度进一步降低几个数量级。开发人员之所以想要这种组合,是因为 FHE 虽然可以保护输入,但并不能保证操作的正确性。换句话说,问题在于你授权在受 FHE 保护的数据上运行计算的人是否真的正确地执行了操作。虽然缺少这种可验证性,但添加它会使原本就很慢的系统几乎无法用于实时应用。

谁在使用 FHE?用于什么目的?

-

Zama ——FHE 工具提供商,使用 fhEVM 等工具在 EVM 网络上实现加密智能合约。

-

Fhenix——将 FHE 引入实际应用的研究公司。

-

PrivaSea—— 使用 Zama 的 FHE 工具进行加密机器学习的 AI 训练网络。

-

Octra——使用专有 FHE 进行高速加密计算、具有机器学习共识和可租赁服务的通用链。

可信执行环境 (TEE)

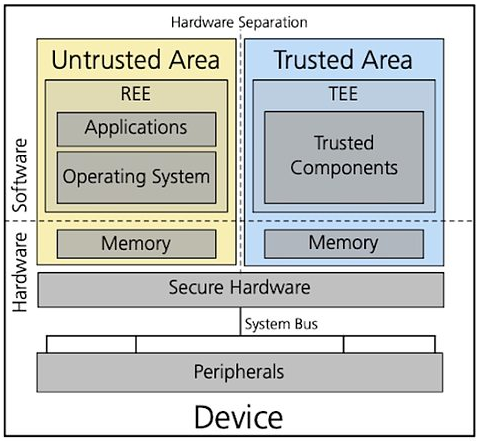

TEE 是安全的硬件区域,可以隔离存储和处理数据,防止机器的其余部分(包括操作系统和操作员)访问该数据。

如果你有 iPhone,你每天都会与 TEE 互动,因为 Apple 会用它们来存储生物特征数据。它们的工作原理如下:TEE 将人脸或指纹扫描数据存储在安全芯片区域内。当应用请求身份验证时,新的扫描数据会被发送到 TEE 进行比对。这种比对过程在密封的硬件内部进行——应用或操作系统无法看到任何生物特征数据。TEE 只会返回“是”或“否”。

TEE 已开始在加密货币领域出现,用于保密智能合约和计算。Uniswap的 Layer-2 Unichain 使用 TEE 来公平地构建区块并防止 MEV 攻击。

TEE 的障碍

TEE 的完整性依赖于硬件供应商,而非分布式网络,这使得它们受加密标准所中心化。有人可能会在生产环境中破坏 TEE 或利用其漏洞。Secret Network 就曾遭遇过这种情况,研究人员发现了英特尔芯片漏洞,导致所有网络交易被解密。

谁在使用 TEE?用于什么目的?

-

Space Computer ——在卫星节点上使用 TEE 的区块链,通过在轨道上运行使硬件防篡改。

-

Oasis Protocol ——第 1 层使用 TEE 来实现与 EVM 兼容的运行时的机密智能合约。

-

Phala Network——使用来自多个硬件提供商的 TEE 进行机密计算的去中心化云平台。

零知识传输安全层 (zkTLS)

zkTLS 将 TLS(已在 HTTPS 中用于互联网安全)与零知识证明(ZKP)合并,以确保信息的私密性和可验证性。

通过添加零知识证明 (ZKP),zkTLS 允许用户传输任何 HTTPS 数据(占网络流量的 95%),同时控制所泄露的信息。这使得任何 Web2 平台数据都可以作为公共 API 运行,不受平台权限限制,从而连接整个网络,并桥接 Web2 和 Web3。

例如,假设您想使用银行余额进行链上贷款。您可以通过 zkTLS 工具访问您的银行账户,由于银行使用 HTTPS,该工具可以分析任何显示的数据。该工具会生成您的余额的零知识证明 (ZKP),用于证明资金,但不会透露具体金额或交易历史记录。您将此证明提交给 DeFi 借贷平台,这些平台会在不访问私人财务数据的情况下验证您的信用状况。

zkTLS 的障碍

zkTLS 仅适用于网站已显示的数据——它无法强制网站显示隐藏信息。它依赖于持续的 TLS 协议使用,并且需要实时预言机的参与,从而引入延迟和信任假设。

谁在使用 zkTLS?用于什么目的?

-

ZKP2P:使用 zkTLS 的开/关坡道协议,用于在链上和链下私下转移资金。

-

EarniFi——使用 zkTLS 的借贷平台,为已挣但未付工资的员工提供隐私保护贷款。

-

DaisyPay——使用 zkTLS 进行影响者协作和即时支付的应用程序。

总体而言,每种 PET 服务于不同的目标,并有各自的利弊权衡。应用程序可能会根据数据需求组合多种 PET。去中心化 AI 平台可能会使用 MPC 进行初始协调,使用 FHE 进行计算,并使用 TEE 进行密钥管理。

zkTLS有许多不同的实现方法,它们在其架构中利用了各种 PET。这些工具结合起来,可以极大地扩展加密货币的设计空间,并发挥其作为下一代 Web 迭代的潜力。众所周知,加密货币仍需改进用户体验,这对于提高这些隐私服务的可用性和广泛应用至关重要。

-

我来作答

关于作者

484

提问

21万+

阅读量

67300

余额

3百+

被赞

2百+

被踩

-

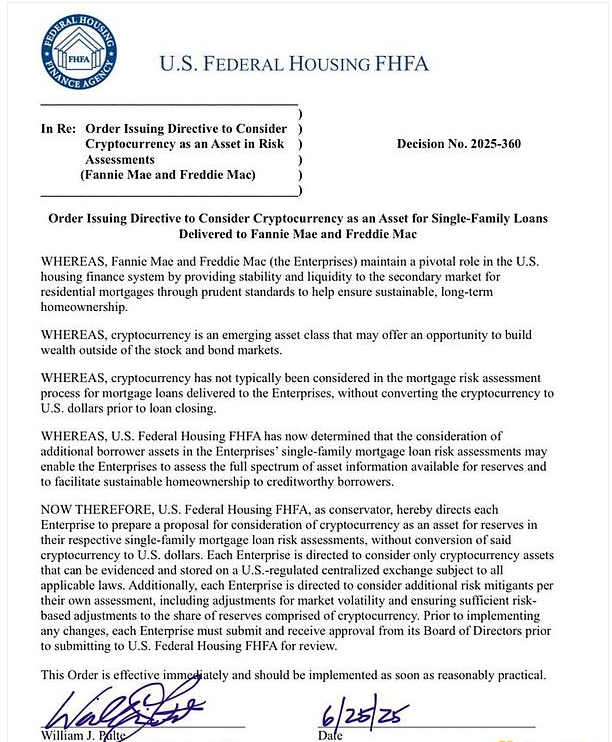

美国房地产业也吹来了加密资产的风当地时间周三,美国联邦住房金融署(FHFA)署长Pulte在社交媒体上发文:“经过深入研究,并遵循特朗普总统将美国打造成‘加密货币之都’的愿景,今天我下令房利美和房地美着手准备,将加密货币列为抵押贷款申请的认定资产。”这一指令标志着美国政府支持企业在评估抵2025-06-26 19:55:46

美国房地产业也吹来了加密资产的风当地时间周三,美国联邦住房金融署(FHFA)署长Pulte在社交媒体上发文:“经过深入研究,并遵循特朗普总统将美国打造成‘加密货币之都’的愿景,今天我下令房利美和房地美着手准备,将加密货币列为抵押贷款申请的认定资产。”这一指令标志着美国政府支持企业在评估抵2025-06-26 19:55:46 -

革命尚未完成,InfoFi 仍需谨慎乐观一、引言:从信息稀缺到注意力稀缺,InfoFi 应运而生 20 世纪的信息革命为人类社会带来了爆炸性的知识增长,但也引发了一个悖论:当信息获取几乎没有成本时,真正稀缺的反而不再是信息本身,而是我们用于处理信息的认知资源——注意力。正如诺奖得主赫伯特·西蒙在2025-06-26 17:36:29

革命尚未完成,InfoFi 仍需谨慎乐观一、引言:从信息稀缺到注意力稀缺,InfoFi 应运而生 20 世纪的信息革命为人类社会带来了爆炸性的知识增长,但也引发了一个悖论:当信息获取几乎没有成本时,真正稀缺的反而不再是信息本身,而是我们用于处理信息的认知资源——注意力。正如诺奖得主赫伯特·西蒙在2025-06-26 17:36:29 -

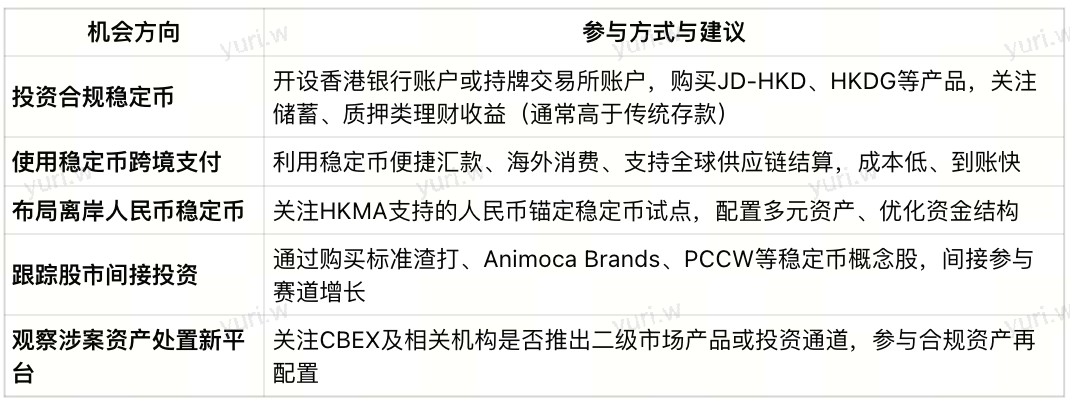

4E Labs|一文看懂:香港稳定币条例下的普通人“上车”指南引言|全球首创,香港率先试水稳定币合规监管 过去几年,虚拟货币市场在全球范围内经历了从野蛮生长到高压整顿的剧烈波动,稳定币作为数字资产与现实经济的连接桥梁,其稳定性、合规性和应用价值备受关注。 2025年,香港抢先布局,正式通过全球首个稳定币全面监管法案《2025-06-26 17:29:13

4E Labs|一文看懂:香港稳定币条例下的普通人“上车”指南引言|全球首创,香港率先试水稳定币合规监管 过去几年,虚拟货币市场在全球范围内经历了从野蛮生长到高压整顿的剧烈波动,稳定币作为数字资产与现实经济的连接桥梁,其稳定性、合规性和应用价值备受关注。 2025年,香港抢先布局,正式通过全球首个稳定币全面监管法案《2025-06-26 17:29:13 -

金融创新遇上政治变局

我们或许即将迎来一场货币金融领域的革命,这是许多著名经济学家数百年来的梦想。金融创新正在为这一梦想奠定基础,与此同时,美国的政治经济环境也在发生变化,为这场革命提供支持。这场革命一旦顺利进行,将对全球金融、经济发展和地缘政治产生重大影响,并造就众多赢家和输2025-06-26 17:05:14

-

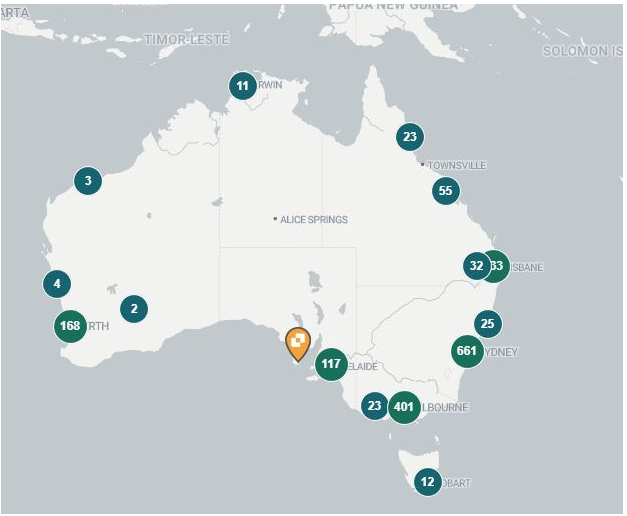

加密ATM诈骗发现老年寡妇在骗局中损失了281万美元警方行动中确认的一名受害者表示,她曾携带约13万美元现金,通过加密atm机向诈骗者发送比特币。 加密ATM蜇发现老年寡妇在诈骗中损失了281万美元 澳大利亚联邦警察表示,他们已经联系了90多名澳大利亚人,作为打击使用加密货币自动取款机犯罪行为的一部分,其中2025-06-26 14:14:46

加密ATM诈骗发现老年寡妇在骗局中损失了281万美元警方行动中确认的一名受害者表示,她曾携带约13万美元现金,通过加密atm机向诈骗者发送比特币。 加密ATM蜇发现老年寡妇在诈骗中损失了281万美元 澳大利亚联邦警察表示,他们已经联系了90多名澳大利亚人,作为打击使用加密货币自动取款机犯罪行为的一部分,其中2025-06-26 14:14:46 -

搜链早报丨欧盟拟允许欧盟与非欧盟稳定币互通,强化MiCA监管框架。

头条 ▌GameStop额外募资45亿美元拟用于增持比特币 金色财经报道,GameStop 在向美国证券交易委员会提交的文件中披露,该公司通过出售零息可转换优先票据额外筹集了 45 亿美元资金,使该公司 6 月中旬可转换债券发行的总筹资额达到 27 亿美元2025-06-26 08:30:04

-

伊朗比特币挖矿的多年历史编者按:随着停火协议的达成,伊朗与以色列的地缘冲突似乎已暂时走向平息,但这场战火所引发的余波仍未消散。 当地时间 6 月 21 日,美国通过所谓的“午夜之锤”行动轰炸了位于福尔多、纳坦兹和伊斯法罕三处的伊朗核设施。同一天,比特币哈希率算力均线同步也出现了断2025-06-25 20:11:30

伊朗比特币挖矿的多年历史编者按:随着停火协议的达成,伊朗与以色列的地缘冲突似乎已暂时走向平息,但这场战火所引发的余波仍未消散。 当地时间 6 月 21 日,美国通过所谓的“午夜之锤”行动轰炸了位于福尔多、纳坦兹和伊斯法罕三处的伊朗核设施。同一天,比特币哈希率算力均线同步也出现了断2025-06-25 20:11:30 -

一场中东大战,打到最后,特朗普都感谢伊朗了,这不是喜剧又是什么?这个世界,有时就是充满了传奇和惊喜。 让全世界都紧张的以色列和伊朗大战,最后感觉打成了一场闹剧,更准确地说,是一场高潮迭起的喜剧。 激战12天,戛然而止,让世界目瞪口呆,哭笑不得。 当事三国,以色列、伊朗,还有美国,最后都是满面春风,都认为自己赢了,而且是2025-06-25 16:44:47

一场中东大战,打到最后,特朗普都感谢伊朗了,这不是喜剧又是什么?这个世界,有时就是充满了传奇和惊喜。 让全世界都紧张的以色列和伊朗大战,最后感觉打成了一场闹剧,更准确地说,是一场高潮迭起的喜剧。 激战12天,戛然而止,让世界目瞪口呆,哭笑不得。 当事三国,以色列、伊朗,还有美国,最后都是满面春风,都认为自己赢了,而且是2025-06-25 16:44:47

-

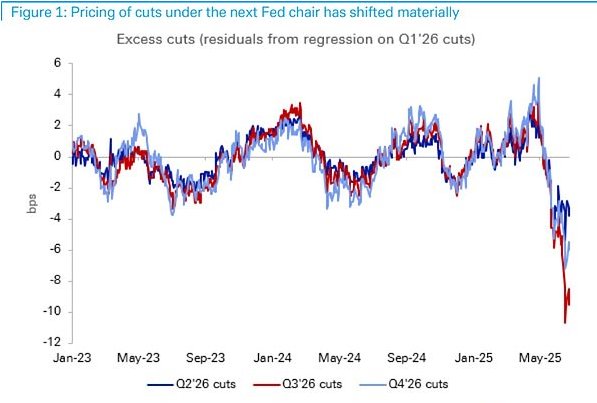

市场对美联储明年的预期出现显著变化德意志银行最新一份研报显示,市场对美联储明年的预期出现显著变化,预计新任主席或推动持续宽松。 6月26日,据追风交易台消息,德意志银行在最新研报中称,金融市场对美联储明年的政策预期出现显著变化,特别是对新任美联储主席上任后的降息预期异常激进。 美联储现任主2025-06-26 17:33:26

市场对美联储明年的预期出现显著变化德意志银行最新一份研报显示,市场对美联储明年的预期出现显著变化,预计新任主席或推动持续宽松。 6月26日,据追风交易台消息,德意志银行在最新研报中称,金融市场对美联储明年的政策预期出现显著变化,特别是对新任美联储主席上任后的降息预期异常激进。 美联储现任主2025-06-26 17:33:26 -

借币之名的估值游戏,市场真的会一直买单吗?“买币”成了股市里便宜且快速的市值提拉手段。 美股“山寨季”热潮滚滚,上市公司主业成了陪衬,数字资产反倒变为新的市值发动机。 但问题也愈发尖锐:这场借币之名的估值游戏,市场真的会一直买单吗? 估值逻辑:买币如何影响企业价值? “买币”像是一场由情绪、流动性2025-06-26 17:12:30

借币之名的估值游戏,市场真的会一直买单吗?“买币”成了股市里便宜且快速的市值提拉手段。 美股“山寨季”热潮滚滚,上市公司主业成了陪衬,数字资产反倒变为新的市值发动机。 但问题也愈发尖锐:这场借币之名的估值游戏,市场真的会一直买单吗? 估值逻辑:买币如何影响企业价值? “买币”像是一场由情绪、流动性2025-06-26 17:12:30 -

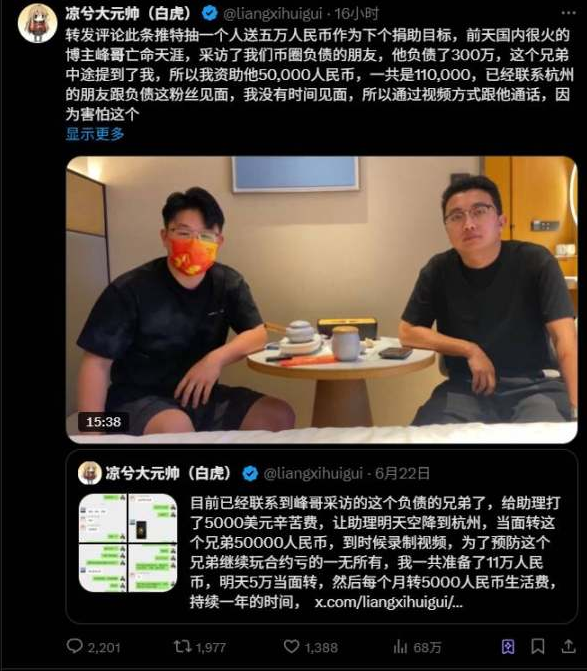

(峰哥)镜头里的失意炒币人人生跌落的故事打开加密推特,你总能看到那些炫耀自己资产超过 8 位数,合约一单赚到饱的币圈大神。 滤镜也好,实力也罢,在币圈能拿到大结果,这份幸运其实并不属于每一个普通人。 最近,B 站知名 up 主「峰哥亡命天涯」(峰哥),用镜头记录了一位曾经是河北邯郸某国企副厂长的2025-06-25 20:21:17

(峰哥)镜头里的失意炒币人人生跌落的故事打开加密推特,你总能看到那些炫耀自己资产超过 8 位数,合约一单赚到饱的币圈大神。 滤镜也好,实力也罢,在币圈能拿到大结果,这份幸运其实并不属于每一个普通人。 最近,B 站知名 up 主「峰哥亡命天涯」(峰哥),用镜头记录了一位曾经是河北邯郸某国企副厂长的2025-06-25 20:21:17 -

一场空袭如何引爆全球资产的定价逻辑?凌晨3点,福尔多上空的轰鸣声 2025年6月中旬的一个凌晨,伊朗中部的福尔多山区被巨大的轰鸣声撕裂。B2幽灵隐形轰炸机划过夜空,投下多枚精确制导炸弹。福尔多,是伊朗最深、最敏感的核设施所在地,此次袭击,被美国官方称为“遏止核扩散的必要打击”。 CNN第一时2025-06-25 17:27:35

一场空袭如何引爆全球资产的定价逻辑?凌晨3点,福尔多上空的轰鸣声 2025年6月中旬的一个凌晨,伊朗中部的福尔多山区被巨大的轰鸣声撕裂。B2幽灵隐形轰炸机划过夜空,投下多枚精确制导炸弹。福尔多,是伊朗最深、最敏感的核设施所在地,此次袭击,被美国官方称为“遏止核扩散的必要打击”。 CNN第一时2025-06-25 17:27:35 -

谁是Metaplanet?一个“从零”的逆袭重磅市场消息: 日本 Metaplanet 计划融资50亿美元抢购210000 BTC 6月9日,Financial Times报道:Metaplanet 宣布将通过“最大规模”股票认购权发行,筹资约54亿美元,用于购入比特币,计划至2027年底持币2102025-06-25 16:49:34

谁是Metaplanet?一个“从零”的逆袭重磅市场消息: 日本 Metaplanet 计划融资50亿美元抢购210000 BTC 6月9日,Financial Times报道:Metaplanet 宣布将通过“最大规模”股票认购权发行,筹资约54亿美元,用于购入比特币,计划至2027年底持币2102025-06-25 16:49:34 -

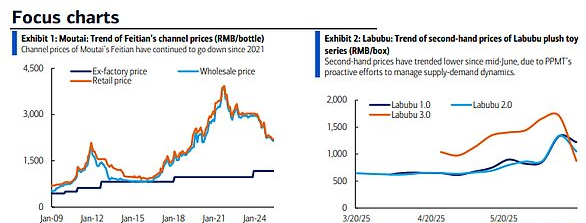

LABUBU与茅台似曾相识还是范式转移?爆火的Labubu被戏称为“年轻人的茅台”,那么这二者间究竟有何异同? 美银近日发布报告,将这一新潮玩IP与传统白酒巨头进行对标,试图厘清其背后是消费周期的历史重演,还是一场深刻的范式转移。 美银分析师Alice Ma、Chen Luo和Lucy Yu指出2025-06-24 20:00:27

LABUBU与茅台似曾相识还是范式转移?爆火的Labubu被戏称为“年轻人的茅台”,那么这二者间究竟有何异同? 美银近日发布报告,将这一新潮玩IP与传统白酒巨头进行对标,试图厘清其背后是消费周期的历史重演,还是一场深刻的范式转移。 美银分析师Alice Ma、Chen Luo和Lucy Yu指出2025-06-24 20:00:27 -

香港金管局预期在初阶段充其量只会批出数个稳定币牌照

6月23日,香港金融管理局(下称“香港金管局”)总裁余伟文发文《稳定币的稳妥和可持续发展》。余伟文表示,香港《稳定币条例》(下称“条例”)将于8月1日生效,届时香港金管局将开始接受牌照申请。余伟文称,条例进一步完善香港数字资产活动监管框架,以保障货币和金融2025-06-24 19:37:30

-

关于霍尔木兹海峡封闭的5个问题【编者按】昨天凌晨美国宣布打击了三处伊朗核设施,伊朗方面已有声音表示要通过封锁霍尔木兹海峡对美国实施报复,博彩网站上该情景的可能性也骤升至50上方。本报告回答关于霍尔木兹海峡封闭的5个问题: 1、霍尔木兹海峡封锁会带来多大的原油或成品油缺口? 2、霍尔木兹2025-06-23 17:42:58

关于霍尔木兹海峡封闭的5个问题【编者按】昨天凌晨美国宣布打击了三处伊朗核设施,伊朗方面已有声音表示要通过封锁霍尔木兹海峡对美国实施报复,博彩网站上该情景的可能性也骤升至50上方。本报告回答关于霍尔木兹海峡封闭的5个问题: 1、霍尔木兹海峡封锁会带来多大的原油或成品油缺口? 2、霍尔木兹2025-06-23 17:42:58

-

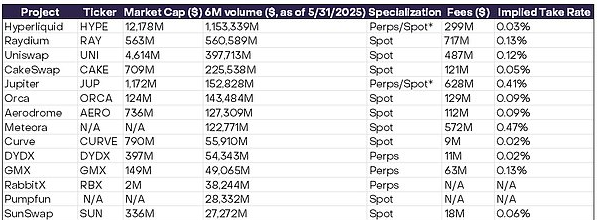

DEX主要专注于加密资产交易正如传统金融领域一样,交易所是数字资产行业的核心基础设施。尽管目前去中心化交易所(DEX)主要专注于加密资产交易,但稳定币和代币化资产的交易量占比预计将随时间推移持续增长。 当前加密货币交易仍由中心化交易所(CEX)主导,这些交易所采用传统企业架构。但行业2025-06-26 19:44:33

DEX主要专注于加密资产交易正如传统金融领域一样,交易所是数字资产行业的核心基础设施。尽管目前去中心化交易所(DEX)主要专注于加密资产交易,但稳定币和代币化资产的交易量占比预计将随时间推移持续增长。 当前加密货币交易仍由中心化交易所(CEX)主导,这些交易所采用传统企业架构。但行业2025-06-26 19:44:33 -

一天三个IPO,港交所人气回来了

这是许久未见的一幕。 今天(6月26日),港交所迎来3家公司集体鸣锣——周六福、圣贝拉、以及颖通控股,缔造了港股近年来最热闹的一幕。 其中,周六福此次香港IPO获超700倍认购,发行市值超101亿港元,开盘涨超18;颖通控股发行价市值约37亿港元;圣贝拉发2025-06-26 17:08:53

-

港股国泰君安国际盘初一度大涨超806月25日,港股国泰君安国际盘初一度大涨超80,截至发稿,该股涨幅收窄至5565,报193港元。 消息上,6月24日,国泰海通集团下属公司国泰君安国际正式获香港证监会批准,将现有证券交易牌照升级为可提供虚拟资产交易服务,以及在提供虚拟资产交易服务的基础上提2025-06-25 17:03:52

港股国泰君安国际盘初一度大涨超806月25日,港股国泰君安国际盘初一度大涨超80,截至发稿,该股涨幅收窄至5565,报193港元。 消息上,6月24日,国泰海通集团下属公司国泰君安国际正式获香港证监会批准,将现有证券交易牌照升级为可提供虚拟资产交易服务,以及在提供虚拟资产交易服务的基础上提2025-06-25 17:03:52 -

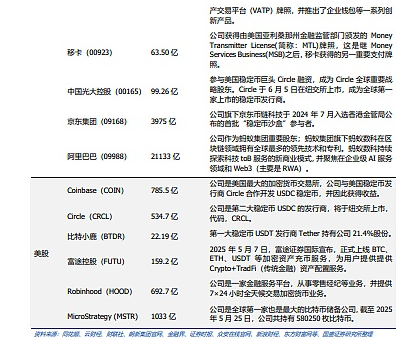

美股中的加密股票最受关注的就是Circle和Coinbase最近Circle的上市以及随后的暴涨不仅让很多传统金融圈的投资者开始关注加密生态中相关企业的股票,也让很多加密生态的投资者开始关注美股中的这类公司。 这其中最受关注的就是Circle和Coinbase了。 尽管它们都是加密公司,但两者的业务和受关注的点是有2025-06-25 17:01:35

美股中的加密股票最受关注的就是Circle和Coinbase最近Circle的上市以及随后的暴涨不仅让很多传统金融圈的投资者开始关注加密生态中相关企业的股票,也让很多加密生态的投资者开始关注美股中的这类公司。 这其中最受关注的就是Circle和Coinbase了。 尽管它们都是加密公司,但两者的业务和受关注的点是有2025-06-25 17:01:35 -

OKB 何去何从

关于OKX交易所要在美国上市的消息圈里传的很广,连同 OKB 最多的时候都涨了10个点,看了一圈大家的意见包括: 1、利好OKx扩大市场份额 2、利好 $OKB 上涨 3、利好star_okx财富进一步自由 4、给其它没有被招安的CEX和项目趟出新路子 52025-06-24 19:11:47

-

电商巨头为何押注稳定币?三大行业焦虑还记得人们曾问:“可以用比特币买杯咖啡吗?”如今,加密资产支付不再是小众场景,而是被全球零售巨头视为“未来的支付方式”。 最近的大新闻:Shopify正式推出USDC稳定币支付,首批商家已于6月12日开始测试,预计年内全面推广。同时,亚马逊和沃尔玛据报道正2025-06-23 20:20:49

电商巨头为何押注稳定币?三大行业焦虑还记得人们曾问:“可以用比特币买杯咖啡吗?”如今,加密资产支付不再是小众场景,而是被全球零售巨头视为“未来的支付方式”。 最近的大新闻:Shopify正式推出USDC稳定币支付,首批商家已于6月12日开始测试,预计年内全面推广。同时,亚马逊和沃尔玛据报道正2025-06-23 20:20:49 -

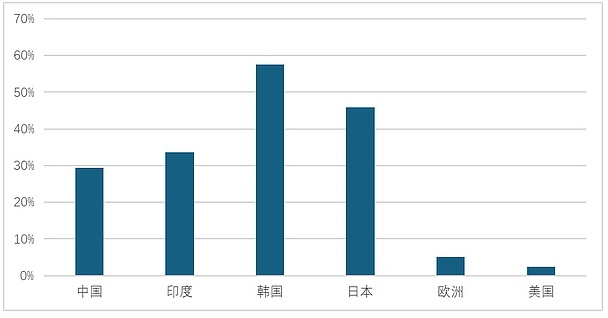

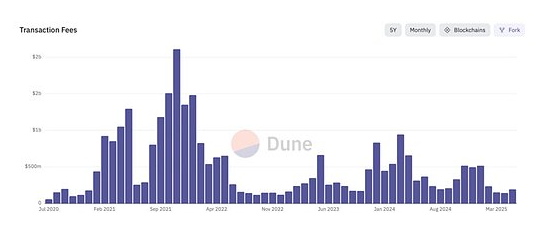

带你了解加密行业现状加密行业的发展越来越成熟。去年年底,我们提出了2025年需要密切关注的5个指标,用来追踪行业的持续增长和发展,分别是: 月度移动钱包用户数、调整后稳定币交易量、ETP资金净流入、DEX与CEX现货交易量之比、总交易手续费(区块空间需求) 以下是今年上半年的2025-06-23 17:59:28

带你了解加密行业现状加密行业的发展越来越成熟。去年年底,我们提出了2025年需要密切关注的5个指标,用来追踪行业的持续增长和发展,分别是: 月度移动钱包用户数、调整后稳定币交易量、ETP资金净流入、DEX与CEX现货交易量之比、总交易手续费(区块空间需求) 以下是今年上半年的2025-06-23 17:59:28 -

加密货币市场的热潮正以意想不到的方式席卷全球股市

加密货币市场的热潮正以意想不到的方式席卷全球股市。 据媒体报道,继稳定币发行商Circle股价在IPO后两周内暴涨8倍后,多家加密货币交易所包括Kraken、Gemini和Bullish都在筹备上市,全球前三大加密货币交易所之一OKX明确表示正考虑在美国I2025-06-23 16:46:54

-

OKX 开启 SAHARA 奖金活动

据官方消息,OKX 已开启 SAHARA 奖金活动,活动时间为2025年6月26日20:00 至 2025年7月14日8:00 (UTC+8)。活动期间,用户完成指定充值和交易任务,即有机会瓜分总计 3,000,000 枚 SAHARA 代币奖励。 据悉2025-06-26 20:23:45

-

YZi Labs宣布投资去中心化娱乐平台MEET48

搜链网报道,YZi Labs宣布通过BNB链MVB加速器投资去中心化娱乐平台MEET48,支持其以$IDOL代币机制提升粉丝参与度。2025-06-26 20:18:42

-

香港发布《香港数字资产发展政策宣言2.0》

搜链网报道,香港今日发布《香港数字资产发展政策宣言2.0》(《政策宣言2.0》),重申政府致力将香港打造成数字资产领域中的全球创新中心。《政策宣言2.0》阐明政府构建一个值得信赖和着重创新的数字资产生态圈的愿景,以风险管理及保障投资者为先,同时致力为实体经2025-06-26 20:13:13

-

搜链网:CESS代币空投延迟,正在处理以确保尽快恢复

搜链网报道,据官方公告,币安表示CESS代币空投延迟,正在处理以确保尽快恢复。具体日期待通知。2025-06-26 20:08:06

-

搜链网:CESS代币空投活动延迟,具体日期将另行通知

搜链网报道,据官方消息,Binance 宣布 CESS 代币空投目前遇到延迟,并正在努力确保活动重启,具体日期待通知。2025-06-26 20:03:04

-

SAHARA开盘触及0.149美元,现报价0.13877美元

搜链网报道,行情显示,SAHARA开盘触及0.149美元,现报价0.13877美元,行情波动较大,请做好风险控制。2025-06-26 20:03:04

-

搜链网:香港代币化ETF将可享印花税豁免

搜链网报道,据财新报道,香港财经事务及库务局今日发表《香港数字资产发展政策宣言 2.0》,其中指出港府将加大力度拓展代币化方案,推动更广泛的资产及金融工具代币化,展示该技术在不同界别,包括贵金属(如黄金)、有色金属及可再生能源如太阳能板)等的多元应用。目前2025-06-26 19:53:01

-

比特币生态的深层革命:从Meme叙事到价值沉淀的必然演进比特币生态的深层革命:从Meme叙事到价值沉淀的必然演进 从2022年末,Ordinals协议的正式发布以来,让人们看到了比特币这一价值网络的不同可能性,越来越多人开始探究起比特币网络能够实际承载起哪些叙事。这种探索正在逐渐改变数字资产的叙事模式,而Mem2025-06-26 19:39:19

比特币生态的深层革命:从Meme叙事到价值沉淀的必然演进比特币生态的深层革命:从Meme叙事到价值沉淀的必然演进 从2022年末,Ordinals协议的正式发布以来,让人们看到了比特币这一价值网络的不同可能性,越来越多人开始探究起比特币网络能够实际承载起哪些叙事。这种探索正在逐渐改变数字资产的叙事模式,而Mem2025-06-26 19:39:19

-

plumenetwork 主网上线后的生态打法

看下来, plumenetwork 主网上线后的生态打法,有一些可圈可点之处: 1)RWA DEX + 收益聚合器的双轮驱动策略很聪明。 roosterprotocol 专攻 RWAFI 赛道,基于 MAV Protocol 的 AMM 架构能提供更精准的2025-06-26 19:26:55

-

火币HTX:领跑DeFi赛道,捕捉市场新风口2025年初,美国加密监管松绑掀起DeFi与传统金融融合热潮,标志着“机构级DeFi Summer”强势来袭。火币HTX旗下专属研究部门HTX Research在最新研报《“Institutional DeFi Summer”背后的技术演进与信用体系奠基》2025-06-26 17:07:45

火币HTX:领跑DeFi赛道,捕捉市场新风口2025年初,美国加密监管松绑掀起DeFi与传统金融融合热潮,标志着“机构级DeFi Summer”强势来袭。火币HTX旗下专属研究部门HTX Research在最新研报《“Institutional DeFi Summer”背后的技术演进与信用体系奠基》2025-06-26 17:07:45 -

以太坊基金会为罗马风暴防御系统筹集社区捐款罗马风暴”面临美国洗钱和制裁指控,这些指控与龙卷风现金公司自2022年以来涉嫌非法转移有关。 捐款活动将在19天内结束,而匹配的资金可能会为风暴的法庭辩护提供高端律师。 Vitalik Buterin宣布,以太坊基金会将为罗马风暴的防御基金提供社区捐款。“2025-06-26 13:16:36

以太坊基金会为罗马风暴防御系统筹集社区捐款罗马风暴”面临美国洗钱和制裁指控,这些指控与龙卷风现金公司自2022年以来涉嫌非法转移有关。 捐款活动将在19天内结束,而匹配的资金可能会为风暴的法庭辩护提供高端律师。 Vitalik Buterin宣布,以太坊基金会将为罗马风暴的防御基金提供社区捐款。“2025-06-26 13:16:36 -

34万亿美元的拉丁加密货币:CBDC战争,RWA繁荣和税收冲击!拉丁美洲的加密市场飙升457,达到34万亿美元;巴西等国在推进cbdc的同时,还在讨论新的税收规则。 阿根廷批准RWA代币化(395亿美元的市场),哥伦比亚承认比特币支付;稳定币对抗通货膨胀和银行缺口。 根据Chainalysis的数据,巴西在数字包容和新2025-06-26 13:09:54

34万亿美元的拉丁加密货币:CBDC战争,RWA繁荣和税收冲击!拉丁美洲的加密市场飙升457,达到34万亿美元;巴西等国在推进cbdc的同时,还在讨论新的税收规则。 阿根廷批准RWA代币化(395亿美元的市场),哥伦比亚承认比特币支付;稳定币对抗通货膨胀和银行缺口。 根据Chainalysis的数据,巴西在数字包容和新2025-06-26 13:09:54 -

Neo Pepe $NEOP预售通过Stellar CertiK审核获得200万美元融资。路镇,托尔托拉,2025年6月25日,Chainwire Neo Pepe Coin (NEOP美元)以破纪录的速度突破了200万美元的里程碑,将其推向了预期预售的第四阶段。该项目启动不到一周,早期的增长反映了浓厚的兴趣,投资者支持其革命性的去中心化、治理2025-06-26 11:30:23

Neo Pepe $NEOP预售通过Stellar CertiK审核获得200万美元融资。路镇,托尔托拉,2025年6月25日,Chainwire Neo Pepe Coin (NEOP美元)以破纪录的速度突破了200万美元的里程碑,将其推向了预期预售的第四阶段。该项目启动不到一周,早期的增长反映了浓厚的兴趣,投资者支持其革命性的去中心化、治理2025-06-26 11:30:23 -

只用50美元投资SpaceX的未来:SpaceX在索拉纳推出镜像代币。Republic推出镜像代币,通过低成本的数字资产在链上跟踪SpaceX的表现,使私人公司的曝光率民主化。 rSpaceX代币以50美元的价格在全球开放,反映了没有所有权的股票价值,锁定期后可在受监管的二级市场交易。 投资平台Republic宣布推出Mir2025-06-26 11:26:41

只用50美元投资SpaceX的未来:SpaceX在索拉纳推出镜像代币。Republic推出镜像代币,通过低成本的数字资产在链上跟踪SpaceX的表现,使私人公司的曝光率民主化。 rSpaceX代币以50美元的价格在全球开放,反映了没有所有权的股票价值,锁定期后可在受监管的二级市场交易。 投资平台Republic宣布推出Mir2025-06-26 11:26:41 -

这轮牛市的“生存法则”彻底变了

和不同类型圈内朋友聊天,发现个很有意思的现象 似乎只有“Holder”才对当下市场环境极度悲观,大部分Trader并不以为然。 我置顶文揭示了同时存在的“四个并行周期及四种不同策略”,显然拥抱新规则的Trader成了赢家,而固守旧经验的Holder成了炮灰2025-06-25 20:14:43

-

特朗普关于比特币超级大国的承诺。搜链网报道: 作者:Joel Khalili,Wireded 编译:AididiaoJP,Foresight News 特朗普的比特币挖矿雄心 特朗普曾承诺将美国打造成全球比特币挖矿之都。然而近期全面加征的关税政策,却让这一雄心陷入了两难2025-06-25 10:55:48

特朗普关于比特币超级大国的承诺。搜链网报道: 作者:Joel Khalili,Wireded 编译:AididiaoJP,Foresight News 特朗普的比特币挖矿雄心 特朗普曾承诺将美国打造成全球比特币挖矿之都。然而近期全面加征的关税政策,却让这一雄心陷入了两难2025-06-25 10:55:48

-

总结几点World 的投资理论

我们投入大量时间研究区块链如何融入迅速普及的人工智能时代,其中“证明是真人”这一方向尤为突出。未来,当人工智能代理和 AI 生成内容无处不在时,确定对方是真人而非机器人的需求将大幅增加。虽然在某些场合(甚至是多数场合)和机器人互动是完全没问题、甚至受欢迎的2025-06-26 19:31:17

-

加密领域最近加快了将隐私增强技术整合到其核心基础设施中的步伐随着人们对监视和数据开发的担忧日益加剧,加密领域最近加快了将隐私增强技术(PET)整合到其核心基础设施中的步伐。 区块链在设计上是完全透明的,虽然加密行业长期以来一直重视隐私方法(代币混合器或基于隐私的代币),但它也一直在努力扩展隐私范围(超越简单的 De2025-06-26 17:27:49

加密领域最近加快了将隐私增强技术整合到其核心基础设施中的步伐随着人们对监视和数据开发的担忧日益加剧,加密领域最近加快了将隐私增强技术(PET)整合到其核心基础设施中的步伐。 区块链在设计上是完全透明的,虽然加密行业长期以来一直重视隐私方法(代币混合器或基于隐私的代币),但它也一直在努力扩展隐私范围(超越简单的 De2025-06-26 17:27:49 -

数字资产领域RWA时代呼唤真正的数字投行

在数字资产领域,RWA(Real World Assets)正在成为数字资产领域的新焦点,成为一种备受关注的新型资产类别。与传统币圈的空气币、meme币等“链上原生”代币截然不同,RWA通过区块链技术以现实世界中的资产(如新能源、算力中心、房地产、股票、债2025-06-25 17:25:43

-

美股代币化和AI Agent是应用推进的重要赛道,将对全球金融市场流动性产生虹吸效应摘要 本文聚焦于讨论稳定币的应用场景。稳定币在支付场景有特别的优势,市场尤为关注稳定币发力传统支付领域、尤其是跨境支付。不同稳定币之间存在“非同质”化特点,使得稳定币之间的竞争将尤为激烈。当下,美股代币化和AI Agent是应用推进的重要赛道,将对全球金融2025-06-25 17:10:47

美股代币化和AI Agent是应用推进的重要赛道,将对全球金融市场流动性产生虹吸效应摘要 本文聚焦于讨论稳定币的应用场景。稳定币在支付场景有特别的优势,市场尤为关注稳定币发力传统支付领域、尤其是跨境支付。不同稳定币之间存在“非同质”化特点,使得稳定币之间的竞争将尤为激烈。当下,美股代币化和AI Agent是应用推进的重要赛道,将对全球金融2025-06-25 17:10:47 -

一条通道,能值多少钱?搜链网报道: 一条通道,能值多少钱? 我们从一个古老却划时代的故事讲起。 1859年,苏伊士运河开工,用了整整十年,挖出了一条连接地中海和红海的人工水道。当时造价416亿法郎,相当于法国GDP的15。放在今天,这是一项堪比国家级基础设施的投资。 为什么当年2025-06-25 10:59:37

一条通道,能值多少钱?搜链网报道: 一条通道,能值多少钱? 我们从一个古老却划时代的故事讲起。 1859年,苏伊士运河开工,用了整整十年,挖出了一条连接地中海和红海的人工水道。当时造价416亿法郎,相当于法国GDP的15。放在今天,这是一项堪比国家级基础设施的投资。 为什么当年2025-06-25 10:59:37 -

真实交易员进化史——熬鹰究竟是如何炼成的?

他曾是互联网产品经理,却一头扎进风云变幻的Web3; 他曾是负债累累的Degen,在“20万魔咒”中反复爆仓; 如今却能多次靠单币实现百万美金利润,年度收益超4000万 他三度登顶交易所带单榜首,用实盘创造车头神话:20000收益率、单币盈利140万U、跟2025-06-24 20:06:03

-

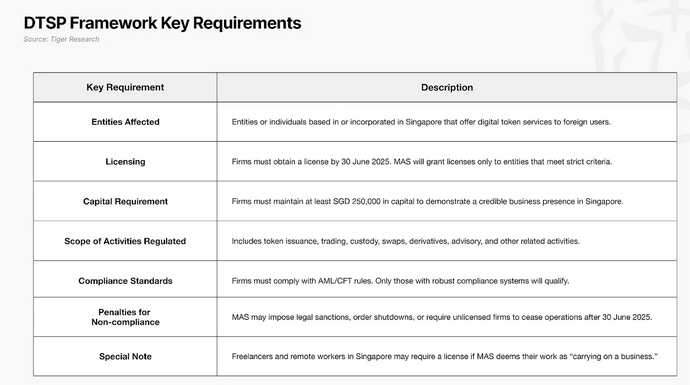

新加坡的Web3为何大撤离?概要 新加坡凭借灵活的监管环境吸引了众多Web3公司,被称为“亚洲的特拉华”。然而,空壳公司激增以及Terraform Labs和3AC等高调公司的倒闭暴露了监管漏洞。 2025年,新加坡金融管理局MAS将实施数字Token服务提供商DTSP框架,所有在新2025-06-22 19:22:27

新加坡的Web3为何大撤离?概要 新加坡凭借灵活的监管环境吸引了众多Web3公司,被称为“亚洲的特拉华”。然而,空壳公司激增以及Terraform Labs和3AC等高调公司的倒闭暴露了监管漏洞。 2025年,新加坡金融管理局MAS将实施数字Token服务提供商DTSP框架,所有在新2025-06-22 19:22:27 -

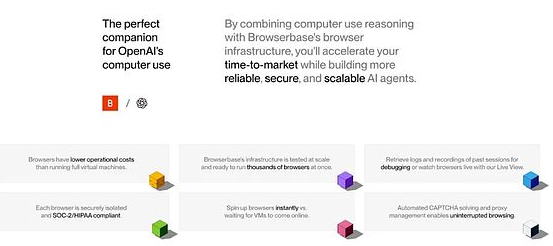

又一笔4000万美金大额融资 16个月估值3亿你有没有想过,为什么互联网时代的工作还是这么繁琐?为什么我们还在重复填写表格、点击按钮、手动查找信息?当 AI 能够写代码、画图、甚至思考复杂问题时,为什么我们仍然被困在一个个网页界面中,像机器人一样执行着重复性任务? 我发现一个很有意思的现象。身边越来越2025-06-21 16:13:17

又一笔4000万美金大额融资 16个月估值3亿你有没有想过,为什么互联网时代的工作还是这么繁琐?为什么我们还在重复填写表格、点击按钮、手动查找信息?当 AI 能够写代码、画图、甚至思考复杂问题时,为什么我们仍然被困在一个个网页界面中,像机器人一样执行着重复性任务? 我发现一个很有意思的现象。身边越来越2025-06-21 16:13:17

-

防范和处置非法集资国家金融监督管理总局2025-01-15 22:37:12

防范和处置非法集资国家金融监督管理总局2025-01-15 22:37:12 -

区块链信息服务备案管理系统网络安全和信息化委员会办公室2025-01-15 22:37:12

区块链信息服务备案管理系统网络安全和信息化委员会办公室2025-01-15 22:37:12 -

BTC,比特币 BitcoinBTC官网、区块地址2025-01-15 22:37:12

BTC,比特币 BitcoinBTC官网、区块地址2025-01-15 22:37:12 -

币安Binance全球三大交易所之一2025-01-15 22:37:12

币安Binance全球三大交易所之一2025-01-15 22:37:12 -

欧易官网全球三大交易所之一2025-01-15 22:37:12

欧易官网全球三大交易所之一2025-01-15 22:37:12 -

火币huobi全球三大交易所之一2025-01-15 22:37:12

火币huobi全球三大交易所之一2025-01-15 22:37:12 -

Gate.io 芝麻开门Gate Technology Inc.2025-01-15 22:37:12

Gate.io 芝麻开门Gate Technology Inc.2025-01-15 22:37:12 -

TRUMPTRUMP特朗普币价格2025-01-15 22:37:12

TRUMPTRUMP特朗普币价格2025-01-15 22:37:12